Confiance en la machine ? des logiciels libres à la littératie numérique

Dans le cadre de la journée Le numérique : en confiance ? organisé par le laboratoire Costech le 20 septembre 2018, j'interviendrai avec Isabelle Cailleau pour partager des expériences et réflexions qui posent la question de la confiance dans l'espace numérique.

Introduction : la question de la confiance

Un des textes structurant cette journée est Democracy and Trust in the Age of the Social Web de Gloria Origgi (2012)[1]. Ce texte étudie la notion de confiance d'une part et la place de cette notion dans les usages de réseaux sociaux. Nous en proposons quelques morceaux choisis qui serviront notre propos à venir.

La confiance est un transfert de pouvoir

« Trust characterizes the fundamental uncertainty of human condition, in which we need to transfer some power of control upon our lives to others in order to survive thus giving them the power to harm us. »

La confiance est une relation asymétrique

« Trust is involved in any asymmetrical situation in which one party has to take a risk that depends on the performance of the other party. »

La confiance est un choix

« One of the points that is common both to cognitive and moral treatments of trust is the relational and «choice-based» dimension of the trust relation, as if it were always a matter of free choice to trust or not the others. »

La confiance n'exclut pas le contrôle

« Many of the vigilant strategies are under our control, like monitoring the behaviour of our interlocutors, in order gather information about his or her past records, etc. but not all. Networked information displays some biases that are difficult to control and to monitor by its users. »

Confiance « chaude » (relationnelle, émotionnelle) et confiance « froide » (épistémique, rationelle)

« The transition to Modernity is often depicted as a replacement of «warm» trust relations based on feelings of assurance and moral commitments with «cold» ones based on rational justifications. »

La posture libriste

Le logiciel libre est une condition de possibilité de la confiance dans le monde numérique.

Le libre à la base de la confiance

Pour faire confiance à un programme il faut pouvoir le lire ; si le code est secret (propriétaire) alors on ne peut pas déterminer de façon certaine de ce qu'il fait.

Si un code est public (et qui plus est clair, documenté, utilisé...) alors des experts qui n'en sont pas les éditeurs vont se l'approprier, l'auditer...

Le logiciel propriétaire enlève à l'utilisateur le contrôle sur la machine

« C'est au cœur de ce que croient la Free Software Foundation et Stallman : que le logiciel propriétaire enlève à l'utilisateur le contrôle sur la machine, ce qui peut avoir des conséquences désastreuses, en particulier à présent que nous dépendons des ordinateurs pour à peu près tout ce que nous faisons. Le fait que Stallman l'ait prévu il y a près de trois décennies est remarquable, et donne raison à son activisme. (Kauffmann, 2012[2]) »

La liberté exige de nous que nous ayons la capacité de surveiller nos appareils

« Freedom in the future will require us to have the capacity to monitor our devices and set meaningful policy on them, to examine and terminate the processes that run on them, to maintain them as honest servants to our will, and not as traitors and spies working for criminals, thugs, and control freaks. (Doctorow, 2011[3]) »

Condition de possibilité technique

Bien entendu chaque utilisateur n'est pas tenu de savoir comment fonctionne chaque programme de chaque machine pour avoir confiance, mais il peut faire confiance à un tiers autre que l'éditeur du logiciel (un cousin geek, une asso militante, une entreprise spécialisée...).

L'idée est de connaître quelqu'un qui connaît quelqu'un qui...

Rage against the machine

« Une grande complexité sur laquelle on n'a plus la main »

(J. Zimmermann)

La conférence de Jérémie Zimmermann (2015)[4], Rage against the machine : de quoi devons-nous nous libérer aujourd'hui ? est intéressante à deux titres. Premièrement elle commence par Fuck you. I won't do what you tell me. Et ensuite elle pose de façon très didactique les limites de la posture libriste, qui si elle est toujours nécessaire, n'est plus suffisante.

On trouve à cela plusieurs raisons, je relève :

La propriétarisation du matériel

La généralisation des smartphones

L'accroissement de la complexité notamment via le passage au réseau

La propriétarisation croissante du matériel et le développement du firmware (le logiciel embarqué dans le matériel)

« Ce que ça veut dire, en pratique, c'est qu'on a beau utiliser tous les logiciels libres que l'on veut utiliser dans notre système d'exploitation, dans la partie utilisateur, dans la partie que l'on contrôle, si on a l'ombre d'un de ces logiciels qui existe et qui est du logiciel propriétaire, alors on perd potentiellement le bénéfice d'utiliser du logiciel libre. »

La généralisation des smartphones (miniaturisation, délégation du contrôle volontaire...)

« Ces architectures informatiques-là, ces ordinateurs-là [les smartphones], apportent une, je ne sais pas s'il faut appeler ça innovation ou régression, qui est que, par principe, par design, une puce existe, à l'intérieur, pour être hors de contrôle de l'utilisateur. »

« Il y a deux microprocesseurs, il y a deux cerveaux là-dedans. Il y a le cerveau utilisateur, sur lequel vous avez vos applis et vos machins, et les photos, et tout ça, et la puce dite baseband, la puce modem, celle qui communique avec l'extérieur, celle qui est accessible depuis l'extérieur pour qui contrôle le réseau, et cette puce-là a été faite pour ne pas obéir à l'utilisateur. Dans le jargon de certains des fabricants, la puce utilisateur s'appelle la puce esclave, là où la puce modem s'appelle la puce maître. Et vous avez un bon exemple de ça, c'est quand votre ordinateur est objectivement éteint, l'écran éteint, enfin ça parait éteint, eh bien vous recevez un coup de fil. Boum ! Le truc va s'allumer, l'écran s'allume, la sonnerie se met à sonner. Il reçoit donc une commande depuis le réseau qui lui dit : « Allume le cerveau, allume la machine ». Donc ces trucs-là sont maintenant faits pour recevoir des commandes à distance, au travers d'une puce encore plus fermée que les autres, qui est la puce maîtresse, qui accède à toute la mémoire et à tous les composants. C'est donc une architecture de contrôle qui est aujourd'hui dans toutes les poches, et ça c'est une des caractéristiques les plus effrayantes de ces machines. Je suis en train de me retenir pour ne pas la lancer contre la dalle de béton qui est ici ! »

L'accroissement (non-linéaire) de la complexité (réseau, analyse de données, apprentissage profond...)

« Par rapport à un Amstrad CPC 6128, un Atari 1024 STE, un Amiga 500 et, pour ceux qui ne voient pas du tout de quoi je parle ici, c'est très bien, vous êtes du bon côté de l'histoire, vous n'êtes pas des vieux cons ! Les autres, on en parlera autour d'une bière tout à l'heure. Ces machines-là, de nos jeunesses, d'il y a à peine une vingtaine d'années, aujourd'hui la Super Nintendo a 25 ans, des machines comme ça étaient accessibles dans le sens que quelqu'un, avec beaucoup de temps devant lui, pas mal de caféine et, peut-être, quelques prédispositions, était capable de l'ouvrir et, avec des outils grand public, d'aller regarder patte par patte, puce par puce, ce qui passait ; d'aller comprendre le circuit et d'aller en comprendre l'intégralité du fonctionnement. On a perdu cette capacité-là. On a perdu cette capacité-là, déjà parce que le matériel est propriétaire et qu'on ne sait même plus l'ouvrir ou regarder ce qui passe entre ses pattes, mais aussi parce qu'une bonne partie du traitement ne se fait plus sur notre ordinateur et se fait sur les ordinateurs de ces services centralisés auxquels on n'aura jamais accès. »

Il est raisonnable de ne plus avoir confiance dans les ordinateurs depuis une dizaine d'années environ, parce que les ingénieurs ne sont plus capables de savoir ce que font les systèmes.

Shut up and dance... you too Mark

Dans l'épisode Shut Up and Dance de la saison 4 de Black Mirror (Watkins et al., 2016[5]), un adolescent se fait filmer via sa webcam en train de regarder du porno, puis est soumis à un chantage. C'est un symbole de la question de la confiance en la machine, comment je sais ce qu'elle est en train de faire quand je suis dans la même salle qu'elle ? Comment je sais qu'elle ne m'enregistre pas, qu'elle ne transmet pas mes données personnelles à des tiers que je ne connais pas ?

Que penser du fait que Mark Zuckerberg offusque sa caméra et son micro ?

« An eagle-eyed Twitter user named Chris Olson noticed that in the image's background, his laptop camera and microphone jack appeared to be covered with tape. (Rogers, 2016[6]) »

« C'est une mesure de précaution élémentaire. (Champeau, 2016[7]) »

Le pari de Framasoft : confiance et commodité

L'équilibre des pouvoirs sur internet est une condition de possibilité de la confiance dans le monde numérique.

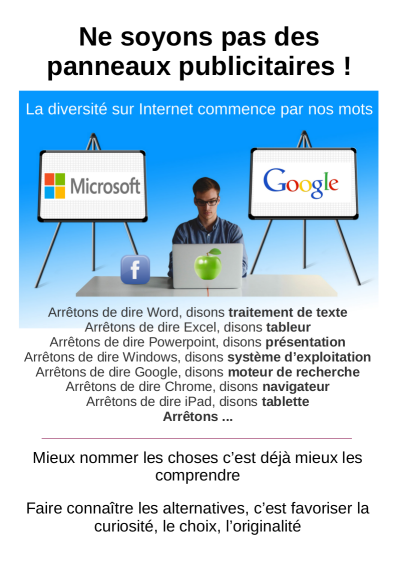

C'est moche, ça marche pas, j'ai pas envie de me faire ch...

L'usage des logiciels libres a toujours été traversé par celui de la commodité qui s'avère de fait prégnante sur la question de la confiance.

Il y a anomalie dans la gestion de la confiance quand il y a monopole ou que les alternatives ne sont pas connues ou pas crédibles du point de vue des utilisateurs.

C'est ce que l'on observe dans la structuration des services web et réseaux sociaux.

Condition de possibilité sociale

Quand on utilise un service web se pose la question de la confiance en celui qui héberge ce service (qui possède et fait fonctionner les serveurs auxquels on se connecte).

S'il y a diversité, il y a jeux de réputation, d'avis... in fine de pouvoirs.

S'il y a monopole il y a résignation.

Jusqu'où a-t-on le choix ?

Effets de réseau

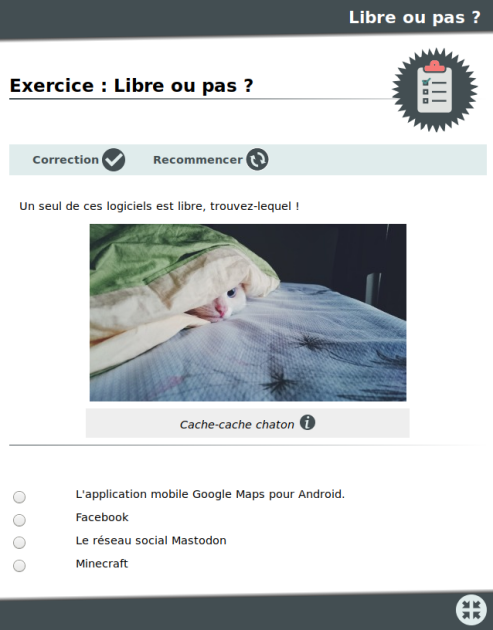

Comment un réseau social décentralisé (comme Mastodon ou Diaspora) peut-il s'imposer quand les grands réseaux sociaux sont déjà installés et que les comptes et liens ne sont pas facilement exportables ? C'est la question de l'interopérabilité largement exploitée par l'édition propriétaire (la suite bureautique Microsoft par exemple).

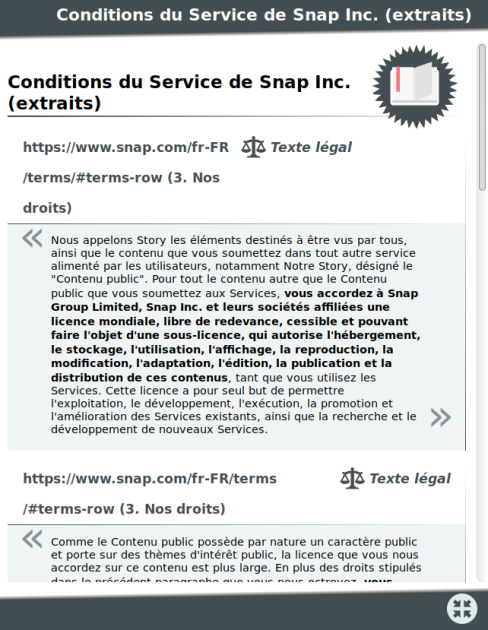

Lire, comprendre, refuser des CGU

Politiques publiques et éducatives

Lobbying de Microsoft

Usage généralisé de Gmail par les profs...

Commodité et neutralité du Net

La neutralité du Net assure que si vous avez quelque chose à servir, il sera aussi bien transporté sur le réseau que les choses des autres acteurs. Par exemple une vidéo de Youtube ne peut pas être transportée plus vite qu'une vidéo de la WebTV de l'UTC (par exemple parce que Youtube aurait payé pour cela).

Sans neutralité du Net, la question de la commodité deviendrait encore plus décisive, la qualité (vitesse, fiabilité...) des services fournis dépendant encore plus de la puissance économique ou politique du fournisseur de service.

Faut-il faire confiance à Picasoft ?

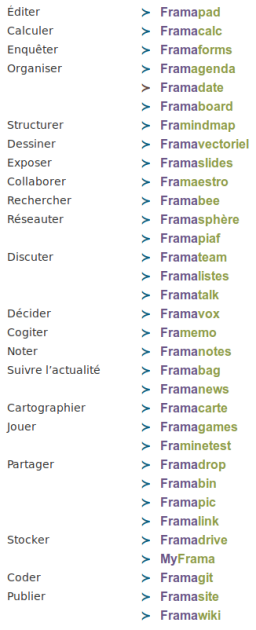

Framasoft, Chatons, Picasoft

Picasoft est un exemple utcéen de Chatons, c'est à dire une (petite) copie de Framasoft.

Finalement, est-il plus raisonnable de se fier à :

Votre petite sœur, très douée, qui vous propose des tas de trucs en auto-hébergement.

Picasoft, parce que si c'est fait par des Utcéens, c'est forcément mieux.

Framasoft, parce que Picasoft est une copie, et donc c'est forcément un peu moins bien.

Google, parce que c'est quand même plus sérieux.

Souffler le chaud et le froid : faire et comprendre

Ignorance artificielle

« Cette complexité va de pair avec une ignorance artificielle. Le fait qu'on ne nous laisse pas accès aux spécifications, que l'on ne nous laisse pas comprendre les puces, qu'on ne nous laisse pas comprendre les logiciels, génère de l'ignorance. Le fait que l'on se retrouve comme deux ronds de flan devant cette complexité infinie, c'est aussi le fait que personne, aujourd'hui, n'est capable de percer cette complexité-là. Peut-être même pas l'ANSSI, l'Agence nationale de la sécurité des services d'information, qui est censée protéger l'information des ministères et des opérateurs d'importance vitale. Même Bruce Schneier, même Chuck Norris, même une armée clonée de Chuck Norris et de Bruce Schneier serait incapable de comprendre ce qui se passe entre Google et vous, quand Google vous propose une pub ou que vous envoyez un e-mail ou que n'importe quoi d'autre, tellement cette complexité repose sur cette ignorance artificielle. (Zimmermann, 2015[4]) »

Un programme technologique (au sens costechien) de gestion de sa défiance, voire de restauration de la confiance.

Développer la confiance froide par le comprendre

Développer la confiance chaude par le faire (ensemble)

Littératie numérique (comprendre)

Rationaliser ses rapports aux ordinateurs (se renseigner, critiquer, décider, faire le choix de ne pas faire confiance).

Se poser la question de la complexité des phénomènes qui nous percutent (algorithmique, apprentissage profond, blockchain, IA...) ; qu'a-t-on besoin de comprendre ; jusqu'à quel niveau ?

Communauté (faire)

Participer à des développements, passer de statut de "simple utilisateur" à celui d'acteur (programme Contributopia de Framasoft).

Notion de commun : favoriser la proximité, l'engagement, les communautés à échelle humaine.

Les services de Picasoft sont des communs, ils ne sont pas forcément "mieux", mais nous comprenons comment ils fonctionnent et ils sont à nous (nous en avons la gestion, le contrôle, la responsabilité...).